今天访问产品平台,发现没有数据,查看mongodb发现只有一个名为:READ_ME_TO_RECOVER_YOUR_DATA的集合。

之前也有类似经验,这个是一个非常流行的MongoDB勒索软件,攻击者通过扫描来找到没有设置身份验证的mongodb数据库,

删除数据库,并创建一个名为“READ_ME_TO_RECOVER_YOUR_DATA”的集合,集合中的文档写道:“您的数据库已下载并备份在我们的安全服务器上。要恢复您丢失的数据:向我们的BitCoin发送0.6 BTC”。

该勒索软件受害者众多,不幸的是如果你没有备份,通常是无法恢复数据的。不要将0.6btc发送到任何地址,攻击者也不太可能得到备份。

我们可以通过以下几个办法来提高系统的安全性:

一、开启身份验证

https://www.mongodb.com/docs/v7.0/reference/configuration-options/#security-options

在mongodb配置文件中设置下面内容即可开启身份验证。

security:

authorization: enabled开启之前可以先设置好管理员和数据库的用户和密码

# 进入mongodb,可以查询mongosh相关使用方法。

mongosh

# 切换到admin数据库

test> use admin;

# 查询系统所有用户(默认是没有的)

admin> db.system.users.find().pretty()

# 创建管理员

db.createUser( {user: "root",pwd: "123456",roles: [ { role: "userAdminAnyDatabase", db: "admin" } ]});

# 创建普通用户

db.createUser( {user: "user1",pwd: "123456",roles: [ { role: "dbOwner", db: "mydb" } ]});设置好后,重启mongodb,即可生效。在应用程序中连接mongodb时,就需要加上用户和密码。

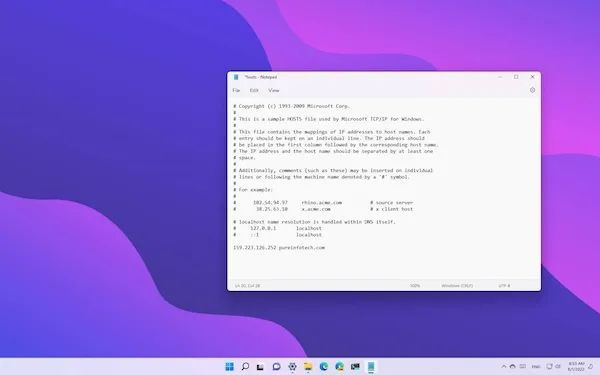

二、设置ip白名单

https://www.mongodb.com/docs/v7.0/reference/configuration-options/#net-options

设置文件中增加:

net:

bindIp: 127.0.0.1多个可用英文逗号隔开。

三、禁止公网远程访问

设置路由器、防火墙等规则,禁止mongodb端口通过。

相信通过以上三个方法,以后再也遇不到这样的勒索软件。再为系统制定一个备份策略,及时备份数据,即使遇到了也能将损失降低到最小。

本文发布于2023年10月04日21:30,已经过了902天,若内容或图片失效,请留言反馈 转载请注明出处: 皮哈皮阿

本文的链接地址: https://blog.phpat.com/dev/548.html

-

emlog主题模板 beginning 更新至v2.6.1

最近更新:更新到v2.5.7

2017/08/02

-

element-ui Radio 单选框组件默认值选不中?

请求中为数字/布尔的字段要多加注意,类型问题会导致很多bug出现。

2019/02/12

-

基于emlog开发的微信小程序开源了

基于emlog开发的微信小程序

2018/01/18

-

emlog模版仿小米论坛版本: V2.0

仿小米论坛版本更新V2.0,本次暂时更新这样了,以后会持续更新优化的。

2012/08/07

-

element-ui el-table 表格疯狂抖动跳动不停

element-ui el-table 表格疯狂抖动跳动不停, 这究竟是道德的沦丧还是人性的毁灭.~~

2019/07/11

-

让你的电脑说我爱你

新建一个记事本,在里面输入 CreateObject("SAPI.SpVoice").Speak "I love YOU" 保存扩展名为VBS文件 如1.vbs,双击运行看看。电脑就会说 i love you 了!!

2012/03/21

暂无评论

京公网安备11011402053654

京公网安备11011402053654

@muffin:链接已更新,分类图像功能...

AI网址导航模版图标库更换指南

作者大大,图标库邀请链接失效了,麻烦更新...

AI网址导航模版图标库更换指南

太好看了,快点更新!

友情链接

@戴墨镜的刘备:哈喽,路过点赞。

vue.js组件之手写签名板vue-signature-simple

太好看了,快点更新!太棒了!👍真的很赞!

vue.js组件之手写签名板vue-signature-simple

你写得非常清晰明了,让我很容易理解你的观...

Emlog插件RSS订阅器发布